Este virus cambia tu contraseña de acceso a Windows

El ransomware es uno de los tipos de malware más dañinos que existen actualmente en el mundo. Este tipo de amenazas se caracterizan por secuestrar los archivos del usuarios para cifrarlos con una clave secreta y después pedir un rescate. Este rescate normalmente se exige en Bitcoin y debe ser pagado a través de la Dark Web. Además, puede ser combinado con otro tipo de amenazas, como virus o troyanos, para expandir su efecto devastador. Uno de los últimos en hacerse público, además de secuestrar y cifrar nuestros archivos, cambia la contraseña de acceso a Windows.

Los responsables de MalwareHunterTeam han descubierto una nueva versión de MegaCortex Ransomware con unos efectos mucho más graves que las versiones anteriores. Esta nueva amenaza de seguridad no sólo cifra los archivos, además cambia la contraseña de acceso a Windows del usuario logueado en esos momentos. Por si esto no fuera suficiente, también amenaza con publicar los archivos de la víctima si esta no accede a pagar el rescate.

Así es MegaCortex, el ransomware que cambia contraseña de acceso a Windows

Este ransomware se instala a través de troyanos como Emotet. Una vez que ha conseguido acceso a la red, el ransomware se instala en todas las máquinas conectadas a través de directorio activo u otros sistemas. A partir de ahí, empieza el calvario para los usuarios que ahora sube de nivel con el descubrimiento de una nueva variante más preocupante que las anteriores.

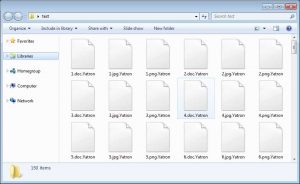

Detectar si estamos afectados por esta variante es muy sencillo ya que basta con comprobar si nuestros archivos tienen ahora la extensión .m3g4c0rtx al final de su nombre. Además de eso, el ransomware modifica la pantalla de inicio al sistema operativo mostrando un mensaje con el texto “Locked by MegaCortex” junto con algunas cuentas de correo de contacto.

Una vez que el ransomware penetra en el sistema, este extrae dos ficheros DLL y tres scripts CMD en C:\Windows\Temp para comenzar su “proceso”. Los ficheros CMD ejecutan diversas acciones como eliminar las Shadow Copies, limpia todo el espacio libre en C:/, cifra los archivos y después elimina cualquier rastro de la herramienta utilizada para ello.

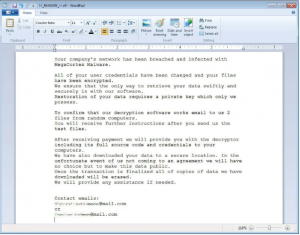

Una vez finalizado el proceso, el usuario encontrará el fichero “!-!_README_!-!.rtf” en el escritorio. Este explica que se han cifrado sus archivos y se ha cambiado su contraseña de acceso, además de exigir el pago para conseguir la clave privada necesaria para recuperar los archivos.

Aunque en algunos casos los ransomware realizan amenazas que luego no se cumplen, en este caso sí es verdad que cambia la contraseña de Windows. Si reiniciamos el sistema ya no podremos acceder y eso explica que en la pantalla de inicio se ofrezca información sobre el ransomware.

Finalmente, el ransomware amenaza con publicar los archivos privados del usuario explicando que han sido descargados en una localización segura. En caso de realizar el pago, prometen borrar todo lo que han descargado de nuestro ordenador.

Este es el texto completo que podemos leer tras ser infectados:

«La red de su empresa ha sido violada e infectada con MegaCortex Malware.

Se han cambiado todas sus credenciales de usuario y se han cifrado sus archivos. Nos aseguramos de que la única forma de recuperar sus datos de manera rápida y segura es con nuestro software. La restauración de sus datos requiere una clave privada que solo nosotros poseemos.

Para confirmar que nuestro software de descifrado funciona, envíenos un correo electrónico con 2 archivos de computadoras aleatorias. Recibirá más instrucciones después de enviarnos los archivos de prueba.

Después de recibir el pago, le proporcionaremos el descifrador, incluido su código fuente completo y sus credenciales para sus computadoras.

También hemos descargado sus datos a una ubicación segura. En el desafortunado caso de que no lleguemos a un acuerdo, no tendremos más remedio que hacer públicos estos datos.

Una vez que finalice la transacción, se borrarán todas las copias de los datos que hemos descargado.»

Brindaremos asistencia si es necesario.

Emails de contacto: redacted@redacted.com o redacted@redacted.com

Fuente : bleepingcomputer